判断一个网站使用的是PHP还是ASP,可以通过多种方法进行综合分析,以下是详细的步骤和技巧:

-

查看URL后缀

- ASP特征:如果网页地址以“.asp”或“.aspx”例如

https://example.com/page.asp),则极可能基于ASP技术构建;部分老旧站点也可能直接暴露这一扩展名。 - PHP特征:典型的PHP页面多以“.php”为后缀(如

https://example.com/contact.php),不过需注意,某些网站可能通过URL重写隐藏真实路径,此时需结合其他方法验证。 - 局限性:现代CMS系统常自定义路由规则,导致无法单纯依赖此标志,WordPress默认使用无扩展名的干净链接结构。

- ASP特征:如果网页地址以“.asp”或“.aspx”例如

-

检查网页源代码

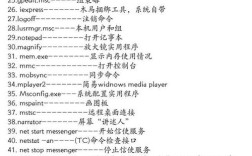

- ASP代码片段:在源码中搜索类似

<% ... %>或<%= ... %>的标签,这是ASP特有的脚本分隔符;还可能出现微软相关的注释如<!--#include file="header.inc"-->。 - PHP代码标识:寻找以

<?php开头、以?>结尾的代码块,这是PHP最显著的特征之一,例如数据库连接语句或变量输出常出现于此结构内。 - 操作方式:右键点击页面选择“查看页面源代码”(快捷键Ctrl+U),然后使用浏览器自身的查找功能(Ctrl+F)输入上述关键词筛选。

- ASP代码片段:在源码中搜索类似

-

分析HTTP响应头信息

- 关键字段解析:打开开发者工具(F12),切换到“网络”标签后刷新页面,观察任意请求的响应头部:

- ASP站点通常会显示

X-Powered-By: ASP.NET或Server: Microsoft-IIS; - PHP环境则可能返回

X-Powered-By: PHP/版本号,且服务器类型多为Apache或Nginx。

- ASP站点通常会显示

- 工具辅助:使用curl命令行工具或在线服务(如Web Sniffer)可快速提取完整的头部数据,避免手动排查疏漏。

- 关键字段解析:打开开发者工具(F12),切换到“网络”标签后刷新页面,观察任意请求的响应头部:

-

识别目录与文件结构

(图片来源网络,侵删)

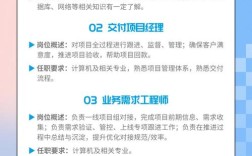

(图片来源网络,侵删)- ASP典型配置:项目根目录下常见

App_Data(存储数据库文件)、web.config(IIS配置文件)等专属文件夹;这些组件由微软框架自动生成,具有较高辨识度。 - PHP生态痕迹:若存在

wp-config.php(WordPress)、Joomla目录或其他知名PHP系统的配置文件,基本可确认其技术栈,许多PHP应用遵循模块化设计,文件夹命名相对自由灵活。

- ASP典型配置:项目根目录下常见

-

借助在线检测工具

- 自动化分析平台:BuiltWith、Wappalyzer等工具通过爬取页面元素、解析脚本行为及服务器指纹,能自动生成技术栈报告,例如输入目标网址后,它们会列出使用的编程语言、框架版本甚至主机服务商信息。

- 优势对比:此类方案适合批量处理多个站点,但准确性受前端混淆技术影响较大,建议作为辅助参考而非唯一依据。

-

观察功能实现细节

- ASP关联特性:频繁调用ActiveX控件、整合Exchange Server通讯录等功能模块时,往往暗示底层采用ASP架构,这类微软生态特有的交互难以在其他平台上无缝复现。

- PHP扩展能力:支持图像处理库GD/ImageMagick、视频转码工具FFmpeg集成的场景下,大概率依托于PHP的强大插件体系,Laravel、Symfony等流行框架的应用也指向PHP基础。

以下是相关问答FAQs:

-

问:为什么有些网站的实际语言与检测结果不符? 答:主要源于安全策略优化,例如管理员可能故意修改服务器签名、启用URL美化组件删除索引提示;或者采用了混合开发模式(前后端分离架构),这时前端展现的内容并不能代表后端真实逻辑。

(图片来源网络,侵删)

(图片来源网络,侵删) -

问:如何提升判断准确率? 答:推荐采用分层递进法:①先用URL和状态码初筛;②交叉验证源代码片段与目录布局;③最后用专业工具确认细节,同时关注异常线索——如本应属于A技术的特有行为却出现在B技术的上下文中,这通常是伪装的痕迹。

通过系统化的多维度检测,即使面对复杂场景也能较为准确地