FTP搭建时文件路径无法访问的解决方案

在搭建FTP服务的过程中,遇到“文件路径无法访问”的问题是较为常见的故障之一,该问题可能由多种原因导致,以下是详细的排查步骤和解决方法:

权限配置错误

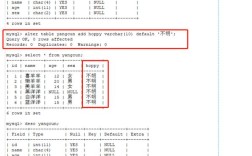

| 原因类型 | 具体表现 | 解决方案 |

|---|---|---|

| 用户无目录读取权 | 提示“Permission denied”(权限不足) | ✅ 修改目标文件夹权限:执行命令 chmod -R 755 /path/to/directory(赋予所有者读写执行权,组和其他用户只读+执行);或通过图形界面右键→属性→权限设置,确保当前用户有至少“读+写”权限。 |

| SELinux限制 | 安全策略阻止进程操作文件 | 🔧 临时关闭SELinux验证是否为此问题:setenforce 0;若确认需长期生效,则添加对应策略到配置文件(如创建自定义模块)。 |

| 所属者不匹配 | 上传的文件自动更改所有权导致后续拒绝访问 | 🔍 检查目录及子文件的Owner/Group归属,使用 chown -R user:group /path/to/directory 统一调整为FTP运行账户对应的用户组。 |

路径书写格式不符规范

不同操作系统对路径分隔符的要求差异可能导致解析失败:

| 系统环境 | 正确写法示例 | 常见错误案例 |

|--------------------|----------------------------------|------------------------------------|

| Linux/Unix系统 | /home/ftpuser/uploads | C:\Users\...(Windows反斜杠会被视为普通字符) |

| Windows系统 | D:\\Data\\Files(双反斜杠转义) | D:\Data\Files(单斜杠被误认为命令参数) |

| 跨平台兼容性场景 | 推荐使用URL编码或相对路径 | 避免混合使用正斜杠与反斜杠造成歧义 |

💡 技巧:在VSCode等编辑器中可通过插件自动转换路径格式;编程接口调用时建议采用

Path.join()方法动态生成系统适配路径。

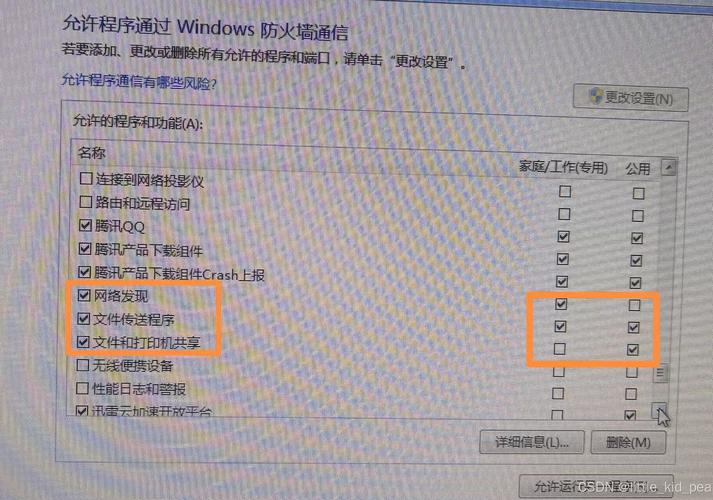

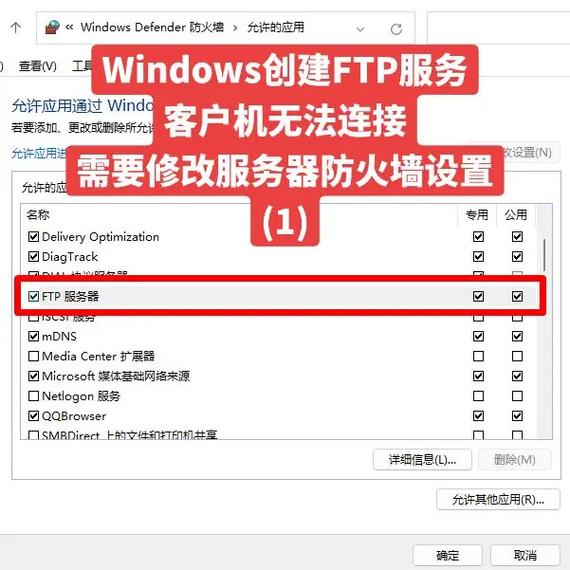

防火墙/安全组拦截端口或IP段

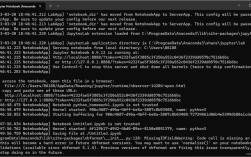

某些云服务商默认仅开放特定网段访问,本地测试也可能受防火墙规则影响: 1️⃣ 检查本地防火墙状态(以iptables为例):

sudo iptables -L -nv | grep :21 # 查看是否放行了FTP控制连接端口 sudo iptables -A INPUT -p tcp --dport 21 -j ACCEPT # 手动添加规则(生产环境建议精确限定源IP)

2️⃣ 云服务器需同步配置安全组入站规则,允许公网/内网访问目标端口及被动模式的数据连接范围(通常为大于1024的随机高端口)。 3️⃣ 主动模式(Active Mode)特殊处理:若客户端强制启用主动传输模式,还需反向代理服务器开放高端口接收数据通道请求。

磁盘挂载异常或存储空间耗尽

当目标分区不存在、未正常挂载或剩余空间低于阈值时会出现写入失败: 📌 诊断命令:

df -h # 查看各挂载点的使用率 mount | grep ^/dev # 确认设备与目录的映射关系是否正确 lsblk # 列出所有块设备信息辅助排查物理连接问题

⚠️ 注意事项:NFS/SMB网络驱动器必须保证挂载稳定性,建议在/etc/fstab中设置auto重连参数;对于机械硬盘阵列,警惕RAID降级导致的IO错误。

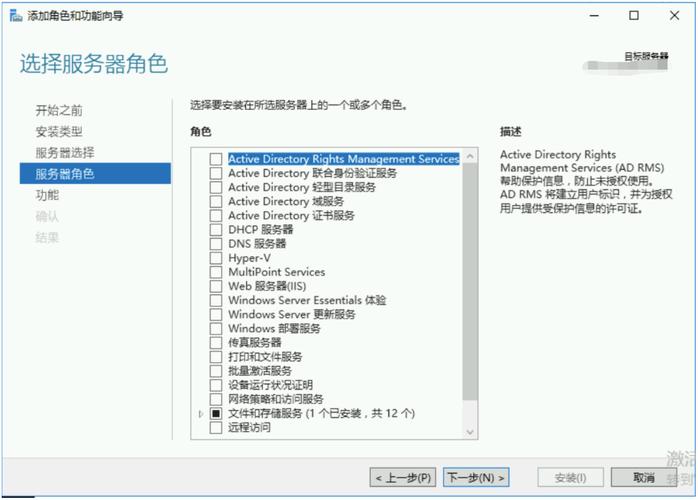

FTP服务软件自身限制

主流工具如vsftpd、ProFTPD均有默认的安全约束机制:

| 组件名称 | 典型限制项 | 突破方式 |

|--------------------|------------------------------------|---------------------------------------------|

| vsftpd | chroot监禁模式下禁止上级目录跳转 | 编辑配置文件添加 allow_listing=YES 并重启服务 |

| FileZilla Server | 默认禁用真实路径浏览防越权漏洞 | 进入管理后台→Edit→Settings→Server Settings→勾选"Show real paths in listing" |

| PulseSecure | 沙箱机制隔离危险系统调用 | 通过模块白名单逐步放宽受限API |

相关问题与解答

Q1: 如果已经按照上述步骤操作仍无法解决问题怎么办?

✅ 进阶排查方案:

- 启用调试日志定位报错位置(例如vsftpd的

debug_enable=YES); - 使用

strace跟踪进程系统调用栈,观察最后一步失败的操作码; - 尝试更换其他FTP客户端工具排除协议栈实现差异的影响。

Q2: 如何防止未来再次出现类似权限问题?

💡 最佳实践建议:

- 建立专门的FTP工作目录结构,新项目初始化时自动生成预设权限模板;

- 定期执行自动化巡检脚本,监控关键目录的权限变更情况;

- 对开发环境和生产环境实施差异化的UMASK策略(如开发机用0022,生产机用0