在计算机网络管理与故障排查中,ping命令是最基础且使用频率最高的工具之一,它通过发送互联网控制消息协议(ICMP)回显请求包,测试目标主机的可达性,并返回响应时间、数据包丢失率等关键信息,时间戳(Timestamp)功能为网络性能分析提供了更精细的时间维度,帮助管理员定位延迟来源、优化网络路径,本文将详细解析ping命令的时间戳机制及其应用场景,并结合实际案例说明其使用方法与注意事项。

ping命令基础与时间戳的引入

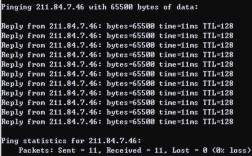

ping命令的核心原理是向目标主机发送ICMP回显请求(Echo Request),目标主机收到后返回回显应答(Echo Reply),通过计算发送与接收的时间差,即可得出数据包的往返时间(Round-Trip Time, RTT),这是衡量网络延迟最直接的指标,简单的RTT仅能反映整体延迟,无法区分“发送延迟”“传输延迟”“处理延迟”等具体环节,时间戳功能便显得尤为重要。

ICMP协议中定义了两种与时间相关的选项:ICMP Timestamp Request(时间戳请求)和ICMP Timestamp Reply(时间戳应答),与普通ping不同,时间戳请求中包含三个时间字段:原始时间戳(Originate Timestamp,发送请求时的系统时间)、接收时间戳(Receive Timestamp,目标主机收到请求的时间)和发送时间戳(Transmit Timestamp,目标主机发送应答的时间),通过对比这些时间戳,管理员可以精确计算网络各阶段的延迟,目标主机处理时间=接收时间戳-发送时间戳”,从而判断是网络传输慢还是目标主机响应慢。

时间戳的格式与计算逻辑

时间戳字段以32位无符号整数存储,单位为毫秒(ms),其时间基准是“午夜开始后的毫秒数”,由于32位整数最多表示约49.7天(2³²毫秒),若系统运行时间超过此阈值,时间戳会溢出,但实际计算时可通过取模运算忽略溢出影响,以Windows和Linux系统为例,时间戳的处理略有差异:

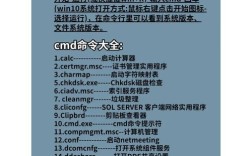

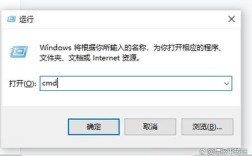

- Windows系统:默认使用普通ping(ICMP Echo Request),不直接支持时间戳请求,需通过

-s参数指定数据包大小(包含时间戳字段),或借助第三方工具(如ping -t结合时间戳解析)。 - Linux/macOS系统:使用

ping命令时,可通过-T参数启用时间戳选项,例如-T tsonly(仅发送时间戳)或-T tsandaddr(时间戳+地址),系统会自动在ICMP报文中填充时间戳字段。

以Linux为例,执行ping -c 4 -T tsonly 8.8.8.8后,返回结果中会显示“time=XX ms”,并在原始数据包中包含时间戳信息,管理员可通过抓包工具(如Wireshark)提取原始时间戳,进行更精细的计算:

发送延迟 = 接收时间戳 - 原始时间戳

网络传输延迟 = 发送时间戳 - 接收时间戳

应答延迟 = 接收时间戳(本地) - 发送时间戳(目标) 时间戳的典型应用场景

网络延迟定位与故障排查

当用户反馈“访问网站卡顿”时,普通ping可能仅显示RTT较高,但无法确定延迟发生在本地网络、运营商链路还是目标服务器,通过时间戳分析,可快速定位瓶颈:

- 若“发送延迟”显著,说明本地设备或出口网关性能不足;

- 若“网络传输延迟”高,则可能是运营商链路拥塞或路由路径绕路;

- 若“应答延迟”高,则目标服务器负载过大或响应缓慢。

跨地域网络性能监控

对于跨国企业或全球分布式业务,不同地域间的网络延迟直接影响用户体验,通过在不同节点对目标服务器执行带时间戳的ping,可生成延迟分布表,优化CDN节点部署或数据同步策略。

| 测试节点 | 目标服务器 | 原始时间戳 | 接收时间戳 | 发送时间戳 | RTT (ms) | 网络延迟 (ms) |

|---|---|---|---|---|---|---|

| 北京 | 美国服务器 | 1678886400000 | 1678886400120 | 1678886400125 | 130 | 5 |

| 上海 | 美国服务器 | 1678886400000 | 1678886400115 | 1678886400120 | 125 | 5 |

| 广州 | 美国服务器 | 1678886400000 | 1678886400130 | 1678886400135 | 140 | 5 |

表中可见,不同节点的网络传输延迟一致,但RTT差异主要源于“发送延迟”,说明本地网络到出口网关的链路质量存在差异。

网络抖动与稳定性分析

时间戳的连续变化还能反映网络抖动(Jitter),即延迟的波动程度,若多次ping的时间戳显示RTT忽高忽低(如20ms→100ms→30ms),说明网络链路不稳定,可能与路由切换、链路拥塞或设备故障相关。

使用时间戳的注意事项

- 兼容性限制:并非所有系统或设备都支持ICMP时间戳请求,部分防火墙可能过滤ICMP时间戳报文,导致无法获取响应。

- 时间同步精度:若本地与目标主机的时间未同步(如NTP服务未启用),时间戳计算结果可能失真,建议在测试前确保所有节点时间同步。

- 安全性考量:ICMP时间戳可能被用于网络侦察(如探测主机存活时间),因此在生产环境中需谨慎使用,避免暴露网络拓扑。

相关问答FAQs

Q1:为什么执行ping命令时,时间戳显示的时间与本地系统时间不一致?

A:ICMP时间戳的时间基准是“午夜开始后的毫秒数”,而本地系统时间可能受时区或NTP服务影响,若两者未同步,时间戳显示的绝对时间会与本地时间存在偏差,但相对延迟(如RTT)的计算不受影响,建议通过ntpdate或chrony等工具同步系统时间,确保时间戳分析的准确性。

Q2:如何通过时间戳区分“网络延迟”和“目标主机处理延迟”?

A:通过提取ICMP时间戳报文中的“原始时间戳”“接收时间戳”和“发送时间戳”进行计算:

- 网络延迟 = 接收时间戳(目标主机) - 原始时间戳(本地发送)

- 目标主机处理延迟 = 发送时间戳(目标主机) - 接收时间戳(目标主机)

若网络延迟远高于处理延迟,说明问题出在传输链路;反之,则目标主机负载过高或响应缓慢。