外贸邮箱被盗通常并非单一原因导致,而是多种风险因素叠加的结果,攻击者往往利用技术漏洞、管理疏忽或人为失误逐步渗透,从技术层面看,弱密码或密码复用是主要突破口,许多企业员工习惯使用简单密码(如“123456”“company2023”),或在多个平台(邮箱、社交媒体、系统后台)使用相同密码,一旦某个低安全度平台数据泄露,攻击者便可尝试用相同密码登录外贸邮箱,密码在公共网络传输、使用不明来源的密码破解工具,或长期未修改密码,都会增加被盗风险。

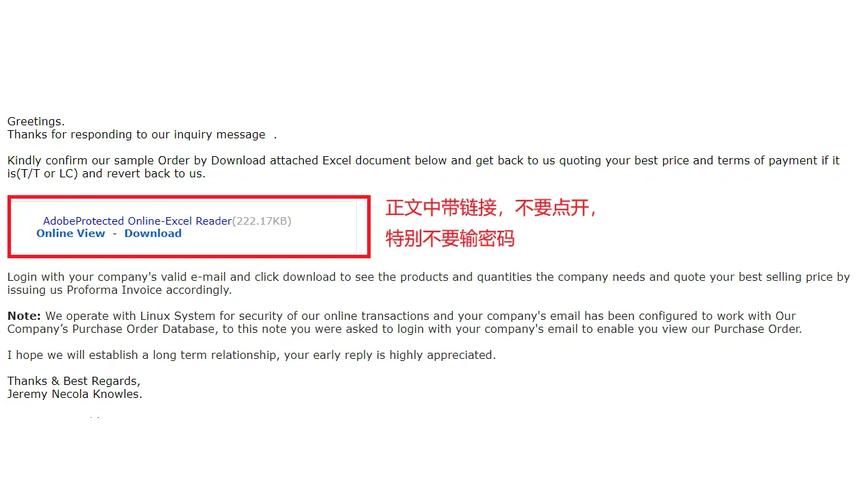

钓鱼攻击则是另一大常见手段,攻击者常伪装成客户、供应商或海关等可信对象,发送伪造的邮件附件(如“订单确认函”“报关单”“发票”),附件可能携带恶意宏代码或exe可执行程序,用户一旦点击或启用宏,黑客即可在后台植入键盘记录器或远程控制木马,窃取邮箱登录凭证,曾有外贸企业员工收到“客户”发来的“新合同”,点击附件后邮箱被异常登录,导致客户信息泄露并造成经济损失。

服务器端漏洞也可能导致邮箱系统沦陷,若企业使用的邮件服务器(如Exchange、企业邮箱系统)未及时更新安全补丁,或存在默认配置漏洞(如未限制登录尝试次数、未开启双因素认证),攻击者可通过暴力破解、SQL注入等技术手段直接攻击服务器,批量获取邮箱权限,邮件传输过程中的加密协议(如SSL/TLS)配置不当,也可能使数据在传输过程中被截获。

内部管理漏洞同样不容忽视,部分企业未建立严格的邮箱权限管理制度,员工离职后未及时注销邮箱权限,或共享邮箱使用弱密码且未定期更换,给攻击者可乘之机,员工安全意识薄弱,如随意点击陌生链接、在公共电脑上登录邮箱后未退出、或通过非官方渠道下载邮箱客户端(如含恶意插件的正版软件),都可能导致账号被盗。

为更直观展示常见风险点及对应攻击方式,可参考以下表格:

| 风险类别 | 具体表现 | 攻击手段示例 |

|---|---|---|

| 密码管理漏洞 | 弱密码、密码复用、长期未修改 | 字典爆破撞库、利用其他平台泄露密码横向登录 |

| 钓鱼攻击 | 伪造可信邮件、恶意附件/链接 | 伪装客户发送“合同附件”植入木马,诱导点击钓鱼链接 |

| 服务器安全漏洞 | 未及时更新补丁、默认配置未修改、传输加密缺失 | 利用Exchange漏洞远程代码执行,截获未加密邮件传输数据 |

| 内部管理疏忽 | 离职权限未注销、共享密码滥用、安全意识薄弱 | 利用共享邮箱弱密码登录,诱导员工点击恶意链接获取凭证 |

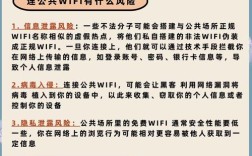

| 第三方工具风险 | 使用非官方邮箱客户端、连接不安全Wi-Fi管理邮箱 | 通过恶意插件记录键盘输入,在公共Wi-Fi中间人攻击截获登录信息 |

一旦邮箱被盗,攻击者可能冒充企业身份向客户发送诈骗邮件(如修改收款账户信息)、窃取客户订单与报价资料、删除重要邮件或植入勒索软件,甚至利用邮箱中的企业印章、合同模板等实施更高级的欺诈,给企业造成直接经济损失和声誉损害。

相关问答FAQs

Q1:外贸邮箱被盗后,第一时间应该采取哪些措施?

A:应立即通过其他安全渠道(如电话、备用邮箱)通知客户和合作伙伴,提醒警惕异常邮件;立即修改邮箱密码,并启用双因素认证;检查邮箱是否有自动转发规则、邮件被删除或修改等异常,如有立即清除;联系邮箱服务商,尝试冻结账号并追溯登录记录;同时排查电脑是否中毒,使用杀毒软件全盘扫描,避免凭证继续泄露。

Q2:如何预防外贸邮箱被盗,有哪些关键措施?

A:强化密码管理,使用大小写字母+数字+符号的组合密码(如“Trade@2023!#”),不同平台设置不同密码,并定期更换;启用双因素认证(如短信验证码、邮箱验证码、认证APP),即使密码泄露也能阻止登录;安装可靠的安全软件,定期更新系统和软件补丁,不点击陌生邮件附件和链接;加强员工安全培训,识别钓鱼邮件特征(如拼写错误、发件人地址异常),禁止在公共网络或设备上登录核心邮箱。