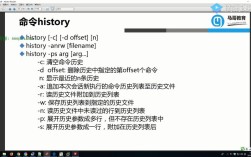

在Linux系统中,查看后台日志是系统管理和故障排查的核心操作之一,后台日志通常记录了系统运行状态、应用程序行为、错误信息等关键数据,掌握相关命令能够帮助管理员快速定位问题、分析系统性能,本文将详细介绍Linux查看后台日志的常用命令,包括tail、grep、journalctl、cat、less、head等,并结合实际场景说明其用法和参数,最后通过FAQs解答常见疑问。

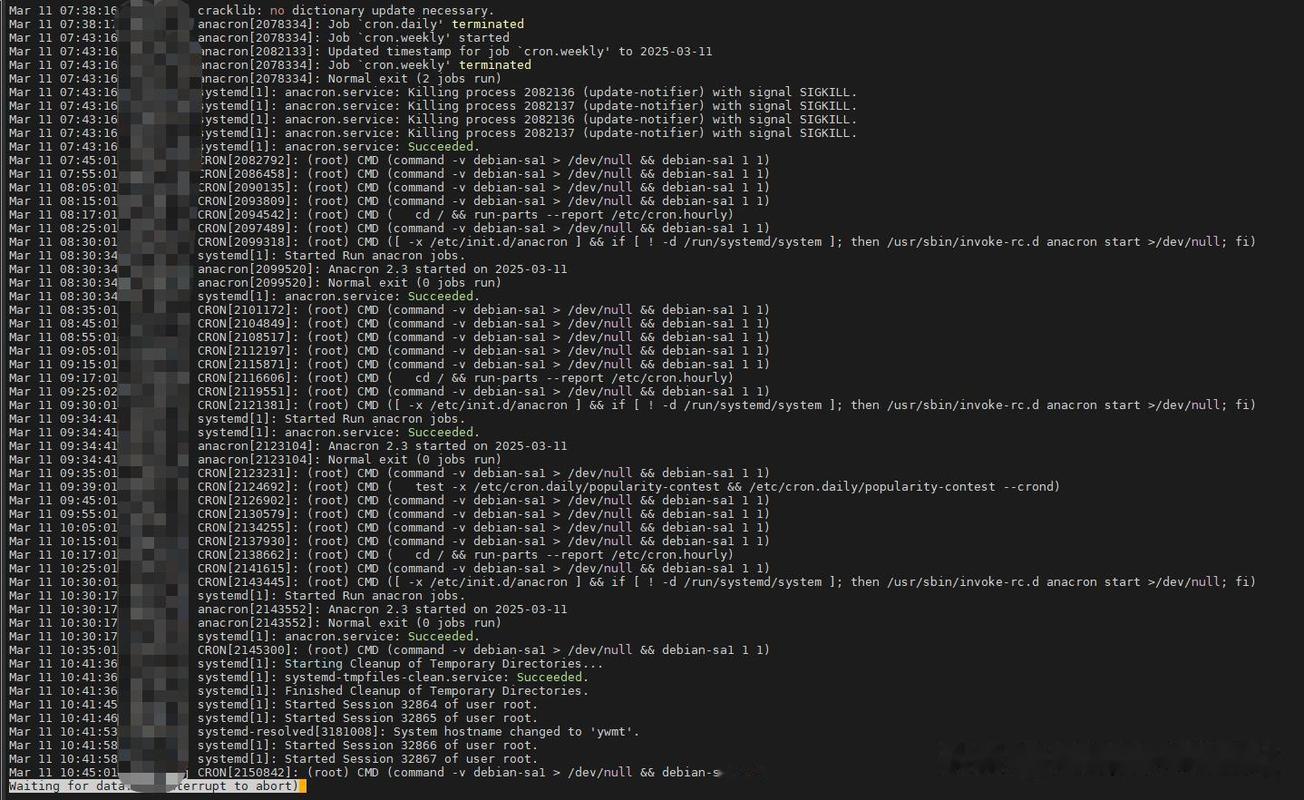

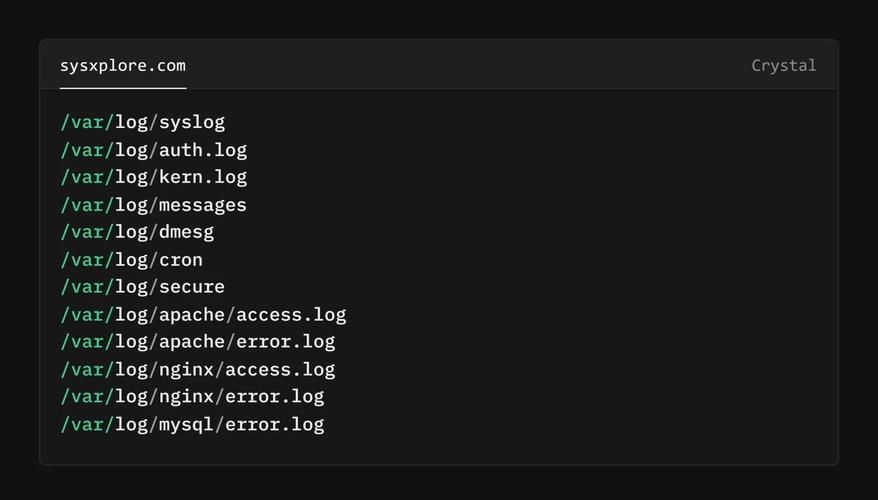

Linux查看后台日志最常用的命令是tail,它用于实时监控文件末尾的新增内容,特别适合查看正在写入的日志文件。tail -f /var/log/syslog会持续显示syslog文件的最新日志,当有新日志产生时,终端会实时更新。tail的-n参数可以指定显示的行数,如tail -n 100 /var/log/nginx/access.log会显示文件末尾的100行日志,如果需要同时监控多个文件,可以使用-f配合--follow=name参数,例如tail -f /var/log/auth.log /var/log/kern.log。tail的-F参数会自动检测文件是否被重建(如日志轮转),适合生产环境使用。

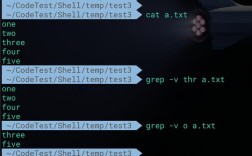

grep命令是日志过滤的利器,能够从大量日志中提取关键信息。grep "error" /var/log/apache2/error.log会过滤出包含"error"的日志行。grep的-i参数可忽略大小写,-v用于反向匹配(如排除"info"级别的日志),-c则统计匹配行数,结合正则表达式,grep能实现更复杂的过滤,例如grep -E "192\.168\.1\.[0-9]+" /var/log/nginx/access.log可筛选特定IP的访问记录,在实际操作中,grep常与tail结合使用,如tail -f /var/log/syslog | grep "failed"实时监控包含"failed"的日志。

对于使用systemd管理的现代Linux系统,journalctl是查看系统日志的核心命令,它能够统一查询内核日志、系统服务日志以及由journald管理的应用程序日志。journalctl -u nginx.service会查看nginx服务的日志,-f参数可实现实时监控(类似tail -f)。journalctl支持按时间范围过滤,如journalctl --since "2023-10-01" --until "2023-10-02"查看指定日期的日志,或--since "2 hours ago"查看最近2小时的日志,通过-p参数可按日志级别过滤,如journalctl -p err只显示错误级别及以上的日志,对于容器化环境,journalctl -u docker.service | grep container_id可快速定位容器日志。

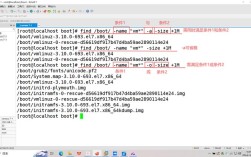

cat和less是查看静态日志文件的基础命令。cat适合快速查看整个文件内容,如cat /var/log/boot.log显示系统启动日志,但当文件较大时,终端会快速滚动,不便阅读。less则提供了分页浏览功能,less /var/log/dmesg可以逐页查看内核日志,支持上下翻页(j/k或/)、搜索()、跳转行号(n)等操作,退出less只需输入q。less的-F参数(less -F /var/log/syslog)在日志内容不足一页时直接显示,否则进入交互模式,适合动态查看。

head命令与tail相反,用于显示文件开头的内容,例如head -n 50 /var/log/mysql/error.log查看日志文件的前50行,适用于分析日志的开头部分,如系统启动时的初始日志。awk和sed等文本处理工具也可用于日志分析,例如awk '{print $5}' /var/log/access.log | sort | uniq -c可统计访问频率最高的IP地址。

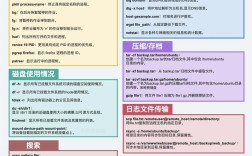

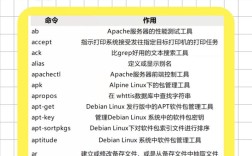

以下是常用查看日志命令的参数总结:

| 命令 | 常用参数及功能 |

|---|---|

| tail | -f(实时监控)、-n(指定行数)、-F(自动跟踪日志轮转) |

| grep | -i(忽略大小写)、-v(反向匹配)、-c(统计行数)、-E(扩展正则表达式) |

| journalctl | -u(指定服务)、-f(实时监控)、--since(时间范围)、-p(日志级别) |

| less | -F不足一页时直接显示)、支持搜索()、跳转() |

| head | -n(指定显示的行数,默认为10) |

在实际应用中,日志管理还需注意权限问题,普通用户可能需要sudo才能访问系统日志(如/var/log下的文件),建议配置日志轮转(logrotate)避免单个日志文件过大,影响查看效率,对于分布式系统,可结合ELK(Elasticsearch、Logstash、Kibana)或Graylog等日志分析平台实现集中式日志管理。

相关问答FAQs

Q1: 如何实时监控多个日志文件的关键内容?

A1: 可以使用tail命令结合grep实现,同时监控/var/log/auth.log和/var/log/syslog中包含"failed"的日志,可执行命令:tail -f /var/log/auth.log /var/log/syslog | grep "failed",该命令会持续显示两个文件中新增的包含"failed"的日志行,如果需要分别监控不同文件,可使用multitail工具(需安装),如multitail -f /var/log/auth.log -f /var/log/syslog,它能在同一终端分窗口显示多个文件的实时日志。

Q2: 日志文件过大时,如何高效查找特定时间段的日志?

A2: 对于大日志文件,直接使用grep或cat可能效率较低,推荐以下方法:

- 使用

journalctl(适用于系统日志):通过时间范围过滤,如journalctl --since "2023-10-01 10:00:00" --until "2023-10-01 11:00:00",或结合-u参数指定服务。 - 使用

awk或sed按时间戳分割:日志格式为Oct 10 10:30:00时,可执行awk '$3 >= "10:30:00" && $3 <= "11:00:00"' /var/log/syslog。 - 使用

ripgrep(rg)或ag等高效搜索工具:如rg "2023-10-01 10:3[0-9]:" /var/log/syslog,它们比grep更快且支持正则表达式。 - 对于文本日志,可先按时间范围分割文件:

sed -n '/2023-10-01 10:00:00/,/2023-10-01 11:00:00/p' /var/log/syslog > temp.log,再分析temp.log。