前期规划与需求分析

在开始之前,需明确以下核心问题:

- 用途定位:文件共享/Web应用托管/数据库管理/游戏联机等不同场景对性能和软件栈的要求差异显著;

- 并发预期:预估同时访问的用户数量,决定CPU核心数、内存容量及带宽需求;

- 数据敏感性:涉及隐私或商业机密时,必须采用加密传输协议(如HTTPS)并配置防火墙规则;

- 物理环境限制:家用级宽带上传速率通常低于下载速率,可能成为瓶颈点。

建议使用Excel表格记录各项参数指标, | 项目 | 最低配置 | 推荐配置 | 备注 | |--------------|----------------|-------------------|---------------------| | CPU | 双核2GHz | 四核3GHz+ | 多线程任务优先选Xeon系列 | | RAM | 4GB | 8GB及以上 | 数据库服务建议16GB起步 | | 存储类型 | HDD机械硬盘 | SSD固态硬盘 | IO密集型应用提升响应速度 | | 网络接口 | 千兆以太网口 | 双万兆光纤模块 | 高流量场景必备 |

操作系统选型与安装

主流选择对比表:

| OS名称 | 优势 | 适用场景 | 资源占用情况 |

|---|---|---|---|

| Ubuntu Server | 社区支持完善,APT包管理器高效 | LAMP架构搭建 | ≈512MB RAM空闲可用 |

| CentOS Stream | 企业级稳定性强,SELinux集成好 | 生产环境部署 | 需要≥2GB交换分区 |

| Windows Server | 图形化界面友好,ASP.NET原生兼容 | Active Directory域控 | 至少4GB系统保留空间 |

| Debian Stable | 极简主义设计,安全性更新及时 | 容器化微服务集群 | 适合低功耗设备运行 |

安装注意事项:

- 采用最小化安装模式(Minimal Install),避免预装无关组件消耗资源;

- 创建独立分区用于

/var/log目录,便于日志审计; - 设置强密码策略:包含大小写字母+数字+特殊符号的组合,长度≥12位。

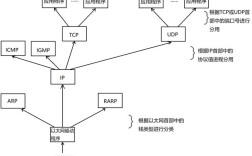

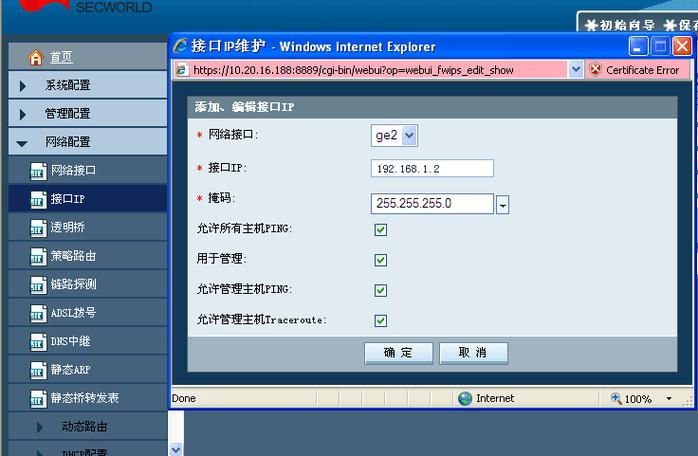

网络架构设计与IP分配

静态IP配置示例(Linux系统):

编辑/etc/network/interfaces文件添加如下内容:

auto enp0s3 # 根据实际网卡名称调整 iface enp0s3 inet static address 192.168.1.100 netmask 255.255.255.0 gateway 192.168.1.1 dns-nameservers 8.8.8.8 114.114.114.114

执行命令使配置生效:sudo systemctl restart networking

端口映射规则制定:

| 协议类型 | 内部端口 | 外部映射端口 | 允许来源IP段 | 描述 |

|---|---|---|---|---|

| TCP | 80 | 8080 | Anywhere | Web服务代理入口 |

| UDP | 53 | 53 | Local Network | DNS解析请求转发 |

| TCP | 22 | Trusted Subnet | SSH管理通道限制 |

通过iptables -A INPUT -p tcp --dport 8080 -j ACCEPT实现防火墙放行。

基础服务搭建流程

以Nginx反向代理为例:

- 安装依赖库:

apt update && apt install software-properties-common - 添加源仓库:

add-apt-repository universe && add-apt-repository restricted - 正式安装命令:

apt install nginx -y - 测试配置文件语法正确性:

nginx -t - 启动守护进程并设置开机自启:

systemctl enable --now nginx - 创建虚拟主机配置文件模板:

server { listen 80; server_name example.com www.example.com; root /var/www/html; location / { index index.html; try_files $uri $uri/ =404; } } - 验证访问路径:浏览器输入

http://<服务器公网IP>:8080应显示默认欢迎页面。

对于数据库服务(如MySQL),还需执行额外步骤:

- 初始化数据库实例:

mysqld --initialize --user=root --basedir=/usr --datadir=/var/lib/mysql - 安全设置向导:

mysql_secure_installation交互式配置root密码、删除测试账户等。

安全防护体系构建

多层次防御策略:

- 账户隔离:禁用默认的

root远程登录,新建专用管理账号;useradd adminuser && passwd adminuser visudo /etc/sudoers.d/adminuser # 赋予sudo权限但限制可执行命令范围

- 入侵检测:部署Fail2Ban监控暴力破解尝试;

配置文件片段示例:

[DEFAULT] enabled = true maxretry = 5 bantime = 3600

- 补丁管理:启用自动安全更新机制;

在Ubuntu系统中可通过

unattended-upgrades工具实现:apt install unattended-upgrades dpkg-reconfigure --priority=low unattended-upgrades

- 备份方案:采用Rsync定时增量同步重要数据至异地存储节点。

性能调优实践

Sysctl内核参数优化参考值:

| 参数名 | 原默认值 | 推荐值 | 作用说明 |

|---|---|---|---|

| net.core.somaxconn | 128 | 4096 | 增大TCP连接队列深度 |

| fs.file-max | 未限制 | 65536 | 单个进程可打开文件句柄上限 |

| kernel.shmmax | 无 | 2G | 共享内存段最大允许尺寸 |

| net.ipv4.tcp_fin_timeout | 60 | 30 | 缩短FIN_WAIT2状态持续时间 |

修改方法:编辑/etc/sysctl.conf后执行sysctl -p加载变更。

BBR拥塞控制算法启用(Linux):

echo "net.core.default_qdisc=fq" >> /etc/sysctl.conf echo "net.ipv4.tcp_congestion_control=bbr" >> /etc/sysctl.conf sysctl -p &>/dev/null reboot # 确保驱动重新加载生效

监控告警机制部署

推荐组合方案:Prometheus + Grafana + Alertmanager

- 安装NodeExporter采集主机指标:

wget https://github.com/prometheus/node_exporter/releases/download/v/node_exporter-linuxamd64 -O node_exporter chmod +x node_exporter && mv node_exporter /usr/local/bin/

- 配置Prometheus抓取目标:

scrape_configs: job_name: 'node' static_configs: targets: ['localhost:9100'] - Grafana仪表盘导入ID为7422的模板即可可视化CPU/内存使用率曲线。

- 设置邮件报警规则:当负载平均值超过设定阈值时触发通知。

FAQs

Q1: 如果外网无法访问我的服务器怎么办?

✅ 排查步骤:

a) 检查路由器NAT转发是否开启(UPnP功能);

b) 确认运营商未封锁常用端口(可尝试更换非常用高端口号测试);

c) 使用在线工具如canyouseeme.org检测特定端口可达性;

d) 确保本地防火墙未阻止出站连接(尤其注意Cloudflare等CDN服务商的回源IP白名单设置)。

Q2: 如何判断服务器是否被植入后门程序?

🔍 检测方法:

① ps auxf查看异常进程(重点关注非标准路径下的二进制文件);

② lsof -i :列出所有网络监听端口对应的进程PID;

③ chkrootkit工具扫描已知Rootkit特征码;

④ netstat -tulnp交叉验证开放端口与预期服务的一致性;

⑤ 定期比对关键系统文件哈希值(如MD5SUM校验`/