网络黑客招聘是一个复杂且充满争议的话题,它涉及技术伦理、法律边界以及行业需求的多重维度,随着数字化转型的深入,企业对网络安全人才的需求激增,但“黑客”一词本身带有强烈的负面色彩,导致招聘过程中常常面临认知偏差与法律风险,从本质上看,网络黑客招聘可分为“白帽黑客”(道德黑客)与“黑帽黑客”(恶意黑客)两类,前者是合法的市场需求,后者则属于违法犯罪行为,本文将围绕合法视角下的网络安全人才招聘展开分析,探讨行业现状、招聘渠道、能力要求及合规风险,并解答常见疑问。

网络黑客招聘的行业背景与需求现状

全球数字化浪潮下,网络攻击事件频发,数据泄露、勒索软件、APT攻击等威胁对企业和社会造成巨大损失,据《中国网络安全产业白皮书》显示,2022年我国网络安全产业规模突破2000亿元,网络安全人才缺口超过140万人,在此背景下,企业对具备实战能力的网络安全专家需求迫切,尤其是渗透测试、漏洞挖掘、应急响应等岗位,这类岗位的核心职责是通过模拟黑客攻击手段,发现并修复系统漏洞,从而提升企业防御能力,与传统IT岗位不同,“黑客型”人才更强调技术实战能力、创新思维和对攻防工具的深度掌握,其招聘标准往往更侧重实际解决问题的能力而非学历背景。

网络黑客招聘的核心渠道与方式

企业在招聘网络安全人才时,通常会结合线上平台与线下场景,构建多元化的招聘渠道,线上渠道中,专业招聘网站(如猎聘、BOSS直聘的网络安全专区)、开源社区(如GitHub、Stack Overflow)及技术论坛(如FreeBuf、安全客)是主要阵地,GitHub上的开源项目贡献度可直接反映候选人的技术实力,而安全论坛的漏洞分析文章则能体现其专业深度,企业还会通过举办CTF(Capture The Flag)夺旗赛、漏洞赏金计划(如补天、漏洞盒子)等方式吸引实战型人才,这类活动既是对候选人能力的检验,也是企业品牌曝光的途径,线下渠道则包括行业峰会(如DEF CON China、中国网络安全年会)、高校合作(设立网络安全实验室、定向培养)及内部推荐,其中内部推荐因信任成本较低,在高端人才招聘中占比逐年提升。

网络安全岗位的能力要求与技能矩阵

不同层级的网络安全岗位对能力的要求存在差异,但核心技能可归纳为技术能力、工具掌握与软实力三个维度,技术能力方面,基础包括网络协议(TCP/IP、HTTP/HTTPS)、操作系统(Linux/Windows)、编程语言(Python、C、Go)及数据库(MySQL、MongoDB);进阶则需掌握漏洞挖掘(SQL注入、XSS、文件上传)、渗透测试(Metasploit、Burp Suite)、逆向工程(IDA Pro、Ghidra)及安全架构设计(零信任、纵深防御),工具掌握方面,候选人需熟练使用Nmap(端口扫描)、Wireshark(流量分析)、Snort(入侵检测)等主流工具,并能根据场景自定义脚本,软实力方面,逻辑思维、快速学习能力、抗压能力及职业道德至关重要,尤其在应急响应场景中,需在高压下精准定位问题并制定解决方案,以下为典型网络安全岗位的能力要求概览:

| 岗位名称 | 核心职责 | 必备技能 | 优先条件 |

|---|---|---|---|

| 渗透测试工程师 | 模拟黑客攻击,发现系统漏洞 | Web渗透、内网渗透、漏洞利用框架、渗透测试报告撰写 | CTF竞赛获奖、漏洞提交记录 |

| 安全研究员 | 漏洞挖掘、漏洞分析、威胁情报研究 | 逆向工程、Fuzzing技术、漏洞分析工具、漏洞论文撰写 | CVE编号、顶级会议论文发表 |

| 应急响应工程师 | 处理安全事件,溯源攻击并修复漏洞 | 日志分析、恶意代码分析、应急响应流程、数字取证 | 应急响应认证(如CISSP、CEH) |

| 安全开发工程师 | 开发安全工具,修复代码安全缺陷 | 安全编码、SDL(安全开发生命周期)、应用安全测试、安全框架开发 | 代码贡献、开源项目维护经验 |

网络黑客招聘的法律风险与合规边界

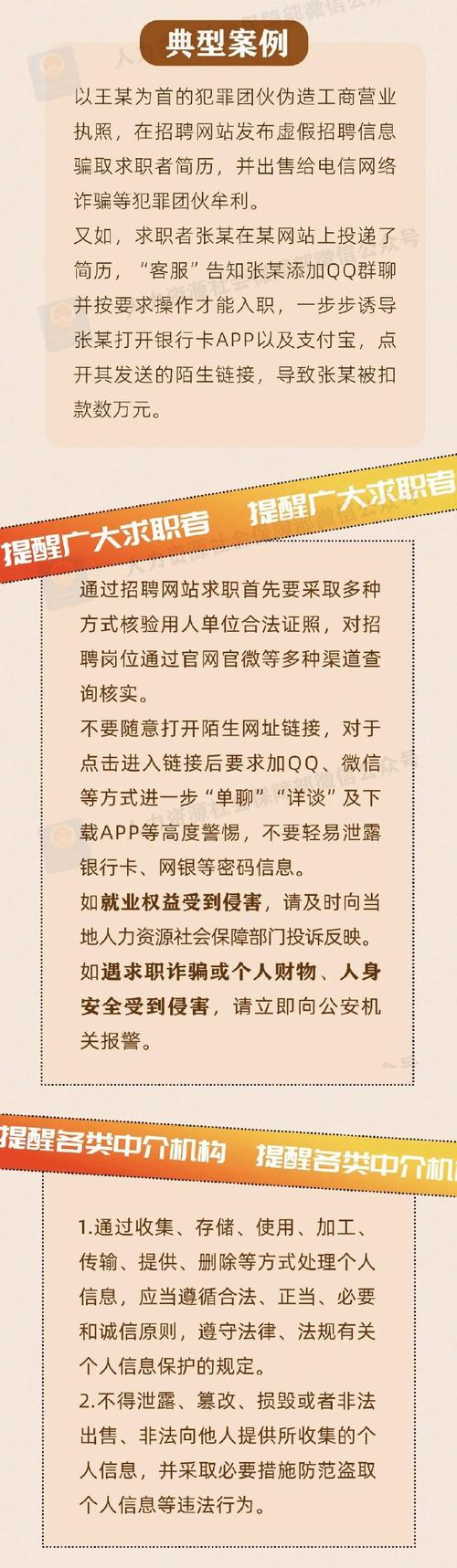

尽管企业对网络安全人才需求迫切,但招聘过程中必须严格遵守法律法规,避免触碰法律红线,需明确“黑帽黑客”与“白帽黑客”的本质区别:前者以非法入侵、窃取数据为目的,属于《刑法》第285条、第286条规定的非法侵入计算机信息系统罪、破坏计算机信息系统罪;后者在授权范围内进行测试,其行为受《网络安全法》《数据安全法》保护,企业在招聘时,应要求候选人签署《保密协议》与《授权测试协议》,明确测试范围与责任边界,避免“越权测试”引发法律纠纷,背景调查必不可少,需核实候选人是否存在黑客攻击前科,尤其是涉及敏感行业(如金融、能源)的岗位,还需通过政审确保无国家安全风险,值得注意的是,部分企业以“黑客技术”为噱头发布招聘信息,若实际工作涉及非法活动,企业将承担连带责任,因此招聘文案需严格规避“黑客”“入侵”等敏感词汇,改用“网络安全工程师”“渗透测试专家”等规范表述。

相关问答FAQs

Q1:企业招聘网络安全人才时,如何判断候选人是否具备实战能力?

A:判断候选人的实战能力需结合多维度信息:一是技术成果,如GitHub开源项目贡献、漏洞平台(如补天、HackerOne)的漏洞提交记录及评级、CTF竞赛名次等;二是案例分析,要求候选人描述过往渗透测试或漏洞挖掘案例,包括目标场景、使用工具、解决方案及成果验证;三是实操考核,通过现场模拟环境进行渗透测试或代码审计,观察其问题解决思路与技术细节把控能力,可邀请行业专家进行背调,核实候选人在技术社区的真实口碑与项目经验。

Q2:网络安全岗位的薪资水平如何?哪些因素会影响薪资高低?

A:网络安全岗位薪资因地区、行业、经验及技能稀缺性差异较大,以一线城市为例,初级渗透测试工程师年薪约15-25万元,3-5年经验者可达30-50万元,资深安全研究员或架构师年薪普遍超过80万元,顶尖人才(如漏洞挖掘专家、APT分析师)年薪甚至突破百万,影响薪资的核心因素包括:技术深度(如是否掌握0day漏洞挖掘能力)、行业经验(如金融、政务等高安全要求行业更受青睐)、认证资质(如CISSP、OSCP、CISP)及附加技能(如人工智能安全、物联网安全等新兴领域),企业规模与安全投入程度也会显著影响薪资水平,大型互联网企业或安全厂商通常提供更具竞争力的薪酬包。