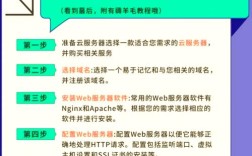

云服务器搭建自动转发指南

前期准备

(一)所需资源清单

| 项目 | 说明 | 示例/推荐值 |

|---|---|---|

| 云服务商账号 | 用于创建和管理云服务器实例,如阿里云、酷盾安全等主流平台均可 | 根据个人偏好选择,新手建议选操作界面较友好的平台 |

| 公网IP地址 | 确保服务器具备可被外部访问的网络条件,部分云服务默认分配内网IP,需手动申请绑定公网IP | 在控制台进行“弹性公网IP”绑定操作 |

| 操作系统镜像 | 推荐使用Linux系统(Ubuntu Server版或CentOS),因其稳定性高且社区支持丰富;Windows系统也可但占用资源相对较多 | Ubuntu 20.04 LTS长期支持版本 |

| 域名(可选) | 若希望通过自定义域名实现转发,则需提前注册并解析到服务器IP;若无此需求可跳过该步骤 | yourdomain.com,并在DNS管理处添加A记录指向服务器IP |

(二)安全组配置要点

为保障合法流量通行同时阻止恶意攻击,需精准设置防火墙规则:

- 入站规则:仅开放必要的端口(如HTTP的80端口、HTTPS的443端口),其余全部拒绝;对于特定应用若有其他端口需求再单独添加。

- 出站规则:通常允许所有出站流量,以满足主动连接外部服务的需求。

安装与基础环境搭建

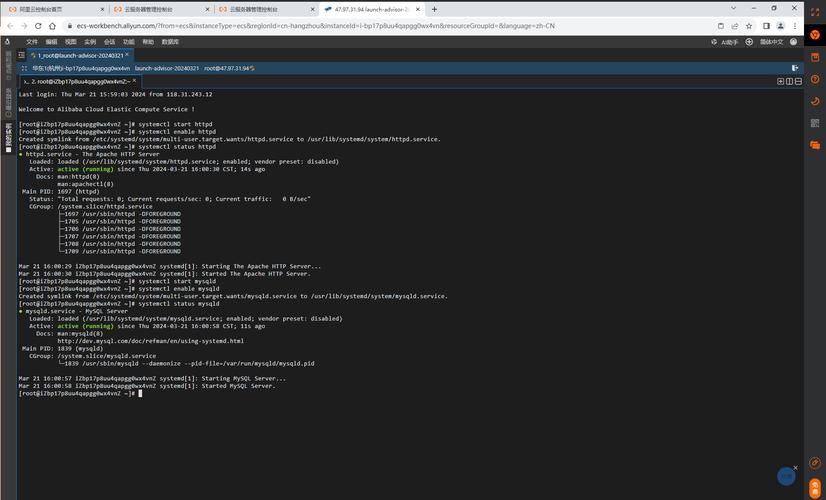

(一)SSH远程登录服务器

使用Xshell、Putty等终端工具,通过密钥对或密码方式连接到云服务器,首次登录后建议立即执行以下操作提升安全性:

# 修改root用户密码(如果初始密码过于简单) passwd root # 创建普通用户并赋予sudo权限以减少日常使用风险 adduser yourusername usermod -aG sudo yourusername

(二)更新系统软件源及包管理器

以Ubuntu为例:

apt update && apt upgrade -y

此命令会同步最新的软件包信息并升级已安装的所有软件至最新版本,确保后续安装的应用基于稳定可靠的依赖关系。

核心组件部署——Nginx反向代理实现自动转发

Nginx是一款高性能的HTTP和反向代理服务器,非常适合用来做流量转发工作,以下是详细的配置流程:

安装Nginx服务

不同发行版的安装指令略有差异:

- Ubuntu/Debian系:

apt install nginx -y - CentOS/RHEL系:

yum install epel-release && yum install nginx -y安装完成后启动服务并设置为开机自启:systemctl start nginx systemctl enable nginx

此时访问服务器公网IP应能看到默认的Nginx欢迎页面,表明基础功能正常。

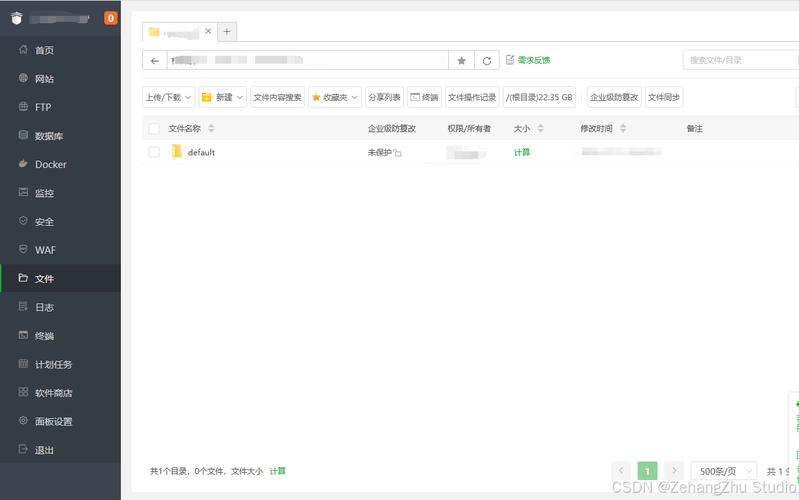

配置文件编写(重点!)

编辑主配置文件/etc/nginx/nginx.conf或站点专用文件(位于/etc/nginx/sites-available/目录下),下面是一个典型的反向代理配置示例:

server {

listen 80; # 监听端口号,可根据实际需求改为其他非特权端口如8080

server_name example.com; # 替换为你自己的域名或直接使用IP地址

location / {

proxy_pass http://target_backend_server; # 目标后端服务的地址,支持域名和IP两种形式

proxy_set_header Host $host; # 传递原始请求中的Host头信息给后端服务器

proxy_set_header X-Real-IP $remote_addr; # 记录真实客户端IP便于日志分析

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; # 多层代理时追踪完整链路

}

}

注意事项:务必将上述代码中的占位符替换为真实的参数值;若涉及HTTPS加密传输,还需额外配置SSL证书相关指令。

测试与生效新配置

每次修改完配置文件后都要先进行语法检查避免错误导致服务崩溃:

nginx -t # 检查配置文件是否存在语法错误 systemctl restart nginx # 重新加载配置使更改生效

可以通过浏览器再次访问测试URL验证是否成功将请求转发到了指定的后端服务。

高级优化策略

(一)缓存机制引入

合理利用Nginx内置缓存功能可显著降低后端压力并加快响应速度:

location /static/ { # 针对静态资源路径做缓存处理

proxy_cache my_cache; # 定义一个名为my_cache的缓存区域

proxy_cache_valid 200 30m; # HTTP状态码为200时的缓存有效期设为30分钟

add_header X-Cache-Status $upstream_cache_status; # 响应头中添加缓存命中状态标识方便调试

}

(二)负载均衡扩展性考虑

当单一节点无法满足高并发场景时,可通过upstream模块定义一组后端服务器列表实现轮询或其他算法下的负载分担:

upstream backend_pool {

server backend1.example.com weight=5; # 根据硬件性能赋予不同权重值

server backend2.example.com weight=3;

server backend3.example.com backup; # 标记备用节点仅在主节点故障时启用

}

server {

location / {

proxy_pass http://backend_pool; # 将所有请求分发至这个上游集群

}

}

监控告警体系建设

建立完善的运维体系有助于及时发现潜在问题并快速恢复服务: |监控指标|工具推荐|作用描述| |---------|----------|----------| |CPU使用率|top/htop命令行工具或者Prometheus+Grafana可视化平台|实时掌握处理器繁忙程度防止过载宕机| |内存占用情况|free -m查看剩余可用空间大小|避免因内存不足引发OOM Killer终止关键进程| |网络带宽利用率|iftop网络流量监控利器|识别异常流量模式排查DDoS攻击可能性| |Nginx活跃连接数|netstat -anp | grep nginx | wc -l统计当前活动链接数量|判断是否需要调整最大连接限制参数|

相关问题与解答

Q1: 如果遇到“502 Bad Gateway”错误应该怎么办? A: 这是最常见的反向代理错误之一,通常意味着Nginx无法成功连接到指定的后端服务器,排查步骤如下:①确认目标服务器是否正常运行且监听正确的端口;②检查两者之间的网络连通性(ping测试、telnet端口探测);③查看Nginx错误日志(/var/log/nginx/error.log)获取详细失败原因;④核实proxy_pass指令书写是否正确无误。

Q2: 如何确保我的转发规则不会泄露敏感信息? A: 可以从以下几个方面加强安全防护:①启用HTTPS强制加密传输,杜绝明文传输风险;②配置严格的Access Control List(ACL),限制只有授权IP段才能访问特定接口;③定期审计日志文件,发现可疑行为及时处置;④遵循最小权限原则,避免授予不必要的