网站站长在面对黑客攻击时,需要采取系统化、多层次的防御策略,从技术加固到应急响应,再到长期安全建设,形成全方位的安全防护体系,以下是具体的应对措施和操作指南,帮助站长有效抵御黑客攻击,保障网站安全。

基础安全防护:筑牢第一道防线

基础安全是抵御黑客攻击的根基,站长需从服务器、网站程序和账号管理三个维度入手,确保核心环节无漏洞。

服务器安全加固

服务器的安全状态直接决定网站的抗攻击能力,站长应优先选择具备安全防护能力的主机服务商,避免使用默认配置或存在已知漏洞的服务器环境,具体操作包括:

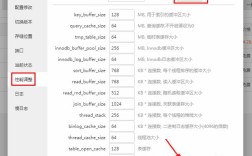

- 系统与软件更新:及时安装操作系统、Web服务器(如Apache、Nginx)、数据库(如MySQL、MongoDB)的安全补丁,关闭不必要的端口和服务(如FTP、Telnet),减少攻击入口。

- 防火墙配置:通过硬件防火墙或软件防火墙(如iptables、Firewalld)设置严格的访问规则,只开放必要端口(如HTTP 80、HTTPS 443),并限制IP访问频率,防止暴力破解和DDoS攻击。

- 文件权限管理:遵循最小权限原则,设置文件和目录的读写权限(如Web目录权限设置为755,敏感文件设置为640),避免黑客利用权限漏洞篡改或上传恶意文件。

网站程序与插件安全

多数网站攻击源于程序漏洞,站长需确保网站核心程序和插件的完整性。

- 选择可信程序:优先使用WordPress、Drupal等主流CMS的最新稳定版本,避免使用来源不明的开源程序或破解版。

- 插件与主题管理:定期更新插件和主题,删除不使用的组件;插件安装前需检查其安全记录和用户评价,避免植入后门的恶意插件。

- 代码审计与防护:对自定义代码进行安全审计,过滤用户输入数据(如表单提交、URL参数),防止SQL注入、XSS跨站脚本等攻击;可使用Web应用防火墙(WAF)拦截恶意请求,如ModSecurity、Cloudflare WAF。

账号与密码管理

账号泄露是黑客入侵的常见途径,站长需强化账号安全。

- 复杂密码策略:管理员账号密码需包含大小写字母、数字和特殊符号,长度不低于12位,并定期更换;避免使用“admin”等默认用户名,可通过修改数据库或配置文件自定义登录账号。

- 多因素认证(MFA):为后台登录启用双因素认证(如Google Authenticator、短信验证码),即使密码泄露也能阻止未授权访问。

- 权限分级管理:根据用户职责分配不同权限,普通用户仅具备内容编辑权限,超级管理员账号由专人保管,避免多人共享。

实时监控与预警:及时发现异常行为

黑客攻击往往具有隐蔽性,站长需建立完善的监控机制,在攻击初期采取干预措施。

日志分析与监控

- 服务器日志:通过工具(如GoAccess、ELK Stack)实时分析访问日志,关注异常IP(如高频请求、非浏览器特征)、异常路径(如尝试访问admin.php、wp-config.php)和错误代码(如404、500)。

- 文件完整性监控:使用工具(如AIDE、Tripwire)监控关键文件(如配置文件、数据库)的修改,一旦发现篡改立即报警。

- 安全插件辅助:安装安全监控插件(如Wordfence、Sucuri Security),实时检测恶意文件、可疑登录和流量异常。

异常流量识别

黑客常通过DDoS攻击或CC攻击瘫痪网站,站长需配置流量监控规则:

- 限制单IP请求频率:通过Nginx的limit_req模块或Apache的mod_evasive模块,限制单个IP的请求次数,防止CC攻击。

- DDoS防护:接入CDN服务(如Cloudflare、阿里云CDN)或专业DDoS防护设备,过滤恶意流量,保障网站可用性。

自动化预警机制

设置监控系统的报警规则,当检测到异常登录、文件篡改或流量突增时,通过邮件、短信或即时通讯工具(如钉钉、企业微信)通知管理员,确保第一时间响应。

应急响应与恢复:降低攻击影响

即使防护措施完善,仍可能遭遇黑客攻击,站长需制定应急响应流程,快速止损并恢复服务。

攻击确认与隔离

- 立即断开连接:一旦发现被入侵,立即暂停网站服务,断开服务器网络连接,防止攻击扩散或数据泄露。

- 保留证据:备份服务器日志、访问记录和被篡改文件,后续用于分析攻击路径和溯源。

漏洞排查与修复

- 全面扫描:使用漏洞扫描工具(如Nessus、AWVS)检测服务器和网站程序是否存在漏洞,重点关注Webshell、后门程序和异常账号。

- 清除恶意内容:删除黑客上传的恶意文件、修复被篡改的页面,清理数据库中的恶意代码。

- 重置密码与权限:重置所有管理员账号密码,检查并清理异常用户权限,确保无后门账号。

数据恢复与验证

- 从备份恢复:若定期备份可用,使用最近一次干净的备份数据恢复网站;若无备份,需手动修复文件并重建数据库。

- 安全测试:恢复后进行全面安全测试,包括功能测试、渗透测试,确保无残留漏洞。

总结与改进

分析攻击原因(如未及时打补丁、密码泄露等),更新安全策略,加强薄弱环节,避免同类攻击再次发生。

长期安全建设:构建可持续防护体系

网站安全是持续过程,站长需将安全纳入日常运营,形成“预防-监控-响应-改进”的闭环。

定期备份与演练

- 备份策略:制定“3-2-1”备份原则(3份数据、2种介质、1份异地存储),每日增量备份+每周全量备份,并定期验证备份数据的可用性。

- 应急演练:每季度模拟黑客攻击场景(如数据泄露、网站被篡改),测试应急响应流程的时效性和有效性。

安全意识培训

站长需提升自身安全意识,关注安全资讯(如国家信息安全漏洞库、安全厂商公告),学习常见攻击手段和防御方法;若团队协作,需定期对编辑、运营人员进行安全培训,避免因误操作引发风险。

引入专业服务

对于复杂业务或高价值网站,可考虑引入第三方安全服务,如渗透测试、安全运维、安全托管服务(MSS),借助专业力量提升防护能力。

常见攻击类型与防御对照表

| 攻击类型 | 特点描述 | 防御措施 |

|---|---|---|

| SQL注入 | 通过恶意SQL语句窃取数据 | 使用参数化查询、过滤特殊字符,启用WAF拦截恶意SQL请求 |

| XSS跨站脚本 | 注入恶意代码窃取用户信息 | 对用户输入进行HTML编码、CSP策略,设置HttpOnly、Secure Cookie属性 |

| CSRF跨站请求伪造 | 伪造用户身份执行未授权操作 | 验证Referer、Token,关键操作需二次验证 |

| 暴力破解 | 猜测管理员密码 | 启用登录失败次数限制、验证码,使用MFA,禁止常见密码 |

| DDoS/CC攻击 | 大量请求耗尽服务器资源 | 接入CDN、配置防火墙限流,使用专业抗DDoS服务 |

| Webshell上传 | 上传恶意脚本控制服务器 | 限制文件上传类型(如仅允许jpg、pdf),定期扫描Webshell |

相关问答FAQs

问题1:网站被黑客挂上赌博链接怎么办?

解答:首先立即断开网站服务,备份数据后删除被篡改的文件;全面扫描网站漏洞,检查是否有后门程序;修复漏洞并重置所有账号密码;从干净备份恢复网站,或手动清理恶意内容;最后加强安全防护,如启用WAF、限制文件上传权限,避免再次被入侵。

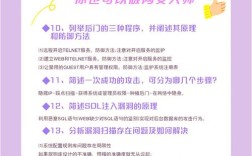

问题2:如何判断网站是否被黑客植入后门?

解答:可通过以下方式排查:1)使用安全工具(如ClamAV、Malwarebytes)扫描全站文件;2)检查异常文件(如非程序生成的.php、.jsp文件);3)分析服务器日志,关注非正常时间段的文件修改记录;4)检查数据库中是否有恶意代码或异常用户数据;5)对比网站文件与原始程序的校验值(如MD5、SHA1),发现不一致则可能被篡改。